Quellcode entschlüsselt: Beweis für NSA-Spionage in Deutschland

Deutsche, die sich mit Verschlüsselung im Internet beschäftigen, werden gezielt vom US-Geheimdienst NSA ausgespäht. Anhand eines geheimen Quellcodes der NSA konnten WDR und NDR nun in Deutschland Opfer der NSA Überwachung namentlich identifizieren. Einer davon ist der Erlanger Student Sebastian Hahn, der sich in seiner Freizeit mit Anonymisierungstechnologie beschäftigt. Er ist nach Angela Merkel das erste namentlich bekannte Opfer der NSA.

Quellcode entschlüsselt: Beweis für NSA-Spionage in Deutschland

Deutsche, die sich mit Verschlüsselung im Internet beschäftigen, werden gezielt vom US-Geheimdienst NSA ausgespäht. So auch der Erlanger Student Sebastian Hahn.

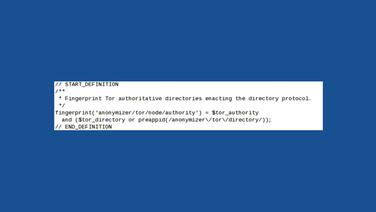

Basis der Recherche ist ein Teil des Quellcodes des Überwachungsprogramms XKEYSCORE , der NDR und WDR exklusiv vorliegt. Der Quellcode ist das Fundament einer Software.

Weitere Informationen

Zum ersten Mal erhält die Öffentlichkeit damit Einblick in die streng gehütete Arbeitsweise der NSA-Softwareentwickler und darin, wie Überwachungsopfer konkret angegriffen werden.

Überwachungsziel: Alle, die das Anonymisierungsnetzwerk nutzen

Sebastian Hahn ist wegen seines Hobbies ins Fadenkreuz der Amerikaner geraten. Er betreibt einen Server für das Anonymisierungsnetzwerk Tor, mit dem Nutzer versuchen ihre Spuren im Internet zu verwischen. Insbesondere Menschenrechtler in Ländern wie dem Iran sind auf dieses Programm angewiesen.

Die IP-Adresse eines von Hahn betriebenen Servers ist im Quellcode von Xkeyscore als zu überwachendes Objekt genau definiert. Das Ziel: Alle Nutzer, täglich Hunderttausende, die auf den von Hahn bereitgestellten Server zugreifen, werden von der NSA speziell markiert, ihre Verbindungen gespeichert. Die NSA filtert damit heraus, wer das Anonymisierungsnetzwerk benutzt. Diese landen nach Recherchen von NDR und WDR anschließend in einer speziellen NSA-Datenbank. Sebastian Hahn findet die Ausspähung "schockierend". Weil er etwas Gutes tun wolle, gerate er "in den Fokus der Geheimdienste. Das ist ein Rieseneingriff in meine Privatsphäre."

Neben der IP-Adresse von Sebastian Hahn findet sich noch eine weitere deutsche IP-Adresse, nämlich die des Chaos Computer Clubs.

Ob Sebastian Hahn von deutschem Boden aus ausgespäht wurde, kann aus dem NDR und WDR vorliegenden Quellcode allerdings nicht herausgelesen werden.

Anfangsverdacht geheimdienstlicher Agententätigkeit

Thomas Stadler, Fachanwalt für IT-Recht, sieht einen "Anfangsverdacht der geheimdienstlichen Agententätigkeit".

Der Fachanwalt für IT-Recht, Thomas Stadler, sieht einen "Anfangsverdacht der geheimdienstlichen Agententätigkeit". Die Bundesanwaltschaft äußerte sich nur allgemein: sie prüfe alle Hinweise.

Der XKeyscore-Quellcode zeigt darüber hinaus, wie einfach es ist, ins Raster der NSA zu geraten. Denn nicht nur Dauernutzer dieser Anonymisierungssoftware werden zum Ziel des Geheimdienstes. Jeder, der die offizielle Torwebseite besucht und sich lediglich informieren will, wird markiert. Im Fall anderer Anonymisierungsanbieter reicht schon die Anfrage in einer Suchmaschine, um für die NSA verdächtig zu wirken.

Nutzer der Programme werden mit Extremisten gleich gesetzt

Durch den Quellcode lässt sich zum ersten Mal zweifelsfrei belegen, dass die NSA nicht nur so genannte Metadaten, also Verbindungsdaten, ausliest. Werden Emails zur Verbindung mit dem Tor-Netzwerk genutzt, dann werden laut Programmier-Befehl auch die Inhalte, der so genannte Email-Body, ausgewertet und gespeichert. Das entsprechende Zitat aus dem Quellcode lautet:

„ email_body('https://bridges.torproject.org/' : c++

extractors: “

Der Quellcode enthält sowohl technische Befehle als auch Kommentare der Entwickler, die einen Einblick in die Gedankenwelt der NSA erlauben. So werden alle Nutzer solcher Programme mit "Extremisten“ gleichgesetzt.

Auf Anfrage teilt die NSA lediglich allgemein mit, man halte sich strikt an das Gesetz und die "Privatsphäre und Bürgerrechte werden in der Computerüberwachung immer bedacht."

Bemerkenswert ist: Genau dieses Tor-Netzwerk ist eine ursprüngliche Idee der US-Navy und wird bis heute mit jährlich rund 800.000 Dollar von der US-Regierung gefördert.

Vor Monaten hatte bereits der "Guardian" über Versuche der NSA berichtet, Nutzer des Tor-Netzwerks auszuspionieren, aber ohne Kenntnis des Quellcodes.